云计算赋能互联网安全服务 应对网络安全挑战的负产品

随着云计算技术的迅猛发展,其在推动数字化转型、提升效率与灵活性的也催生了一系列新的互联网网络安全问题,即所谓的“负产品”。这些挑战促使互联网安全服务不断演进,以应对日益复杂的威胁环境。本文将探讨云计算带来的网络安全负产品,并分析互联网安全服务如何适应与应对。

一、云计算带来的网络安全“负产品”

云计算通过资源共享、弹性扩展和按需服务等特性,极大地改变了IT基础设施的形态。这种变革也引入了独特的安全风险:

- 数据安全与隐私泄露风险:云环境中,数据存储在第三方服务商的平台上,使得数据边界模糊化。一旦云服务商遭遇攻击或内部管理疏漏,可能导致大规模数据泄露,如2020年多家云服务商因配置错误导致用户数据暴露。数据跨境存储可能违反隐私法规(如GDPR),增加合规压力。

- 共享责任模型下的安全盲区:云计算采用“共享责任模型”,云服务商负责底层基础设施安全,而用户需管理自身应用与数据安全。许多企业因误解该模型,忽视自身安全责任,导致配置错误、权限过度开放等问题,例如AWS S3存储桶公开访问引发的数据泄露事件频发。

- 虚拟化与多租户环境威胁:云平台的虚拟化技术使得多个租户共享物理资源,攻击者可能利用漏洞进行“虚拟机逃逸”,突破隔离屏障访问其他用户数据。恶意租户可能发起侧信道攻击,窃取敏感信息。

- 供应链攻击风险加剧:云计算依赖复杂的供应链,包括硬件、软件和服务提供商。攻击者可通过入侵供应链环节(如植入后门),间接威胁云安全,如SolarWinds事件波及大量云用户。

- 自动化与API安全漏洞:云服务高度依赖API进行管理,但API设计缺陷或权限配置不当可能成为攻击入口。自动化脚本的滥用也可能导致资源耗尽或误操作,影响服务可用性。

二、互联网安全服务的演进与应对策略

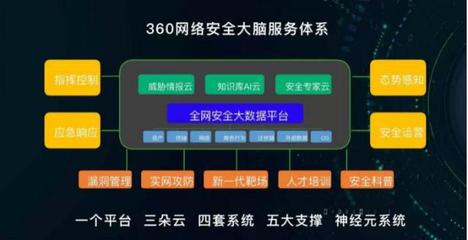

面对云计算的负产品,互联网安全服务正从传统防御转向主动、智能化的新范式:

- 云原生安全(Cloud-Native Security):安全服务深度集成到云环境中,实现“安全左移”。例如,采用基础设施即代码(IaC)工具在部署前检测配置风险;容器安全方案监控运行时行为;无服务器(Serverless)架构引入细粒度权限控制。云服务商也推出内置安全功能,如AWS GuardDuty和Azure Security Center。

- 零信任架构(Zero Trust)的普及:基于“从不信任,始终验证”原则,零信任模型要求对所有用户、设备和应用进行持续验证。云环境中的微隔离、身份与访问管理(IAM)强化,以及软件定义边界(SDP)技术,有效减少了横向移动攻击风险。

- 安全访问服务边缘(SASE)的兴起:SASE将网络与安全功能融合为云服务,提供全球化的安全接入。企业可通过SASE实现统一策略管理,应对远程办公和云应用访问需求,同时降低传统VPN的暴露面。

- 人工智能与威胁情报的应用:安全服务利用AI分析海量日志,实时检测异常行为。云端威胁情报共享平台(如MISP)帮助企业快速响应新型攻击。例如,机器学习模型可识别云环境中的加密挖矿或数据外传活动。

- 合规自动化与隐私增强技术:针对数据隐私法规,安全服务提供自动化合规评估工具,如云安全态势管理(CSPM)。隐私计算(如联邦学习、同态加密)在云中实现数据“可用不可见”,平衡数据利用与保护。

三、未来展望:协同与创新

云计算负产品与安全服务的博弈将持续演化。未来趋势包括:

- 行业协作标准化:云服务商、安全厂商与监管机构需共建安全标准(如云安全联盟指南),明确责任边界。

- 量子安全与后量子密码学:应对量子计算对加密体系的潜在威胁,云安全服务需提前部署抗量子算法。

- 边缘计算安全延伸:随着5G和物联网发展,安全服务将扩展至边缘节点,实现全域覆盖。

云计算虽带来网络安全负产品,但也催生了更敏捷、智能的互联网安全服务。企业需摒弃“云即安全”的误区,主动拥抱云原生安全理念,结合零信任、SASE等新架构,构建纵深防御体系。唯有通过技术、管理与协作的多维创新,才能化挑战为机遇,在云时代筑牢网络安全防线。

如若转载,请注明出处:http://www.yanqinghulan.com/product/23.html

更新时间:2026-05-20 14:20:58